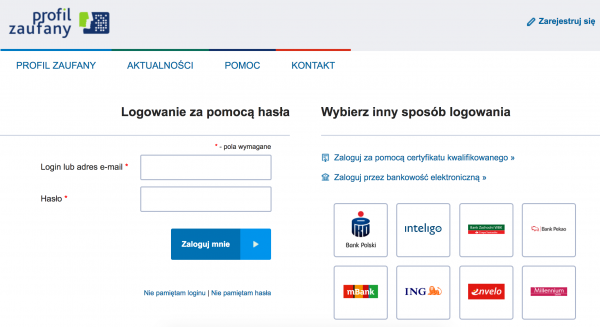

Jak przejąć czyjś Profil Zaufany? My wiemy. Złodzieje też. KPRM także, ale wciąż nie reaguje… -- Niebezpiecznik.pl --

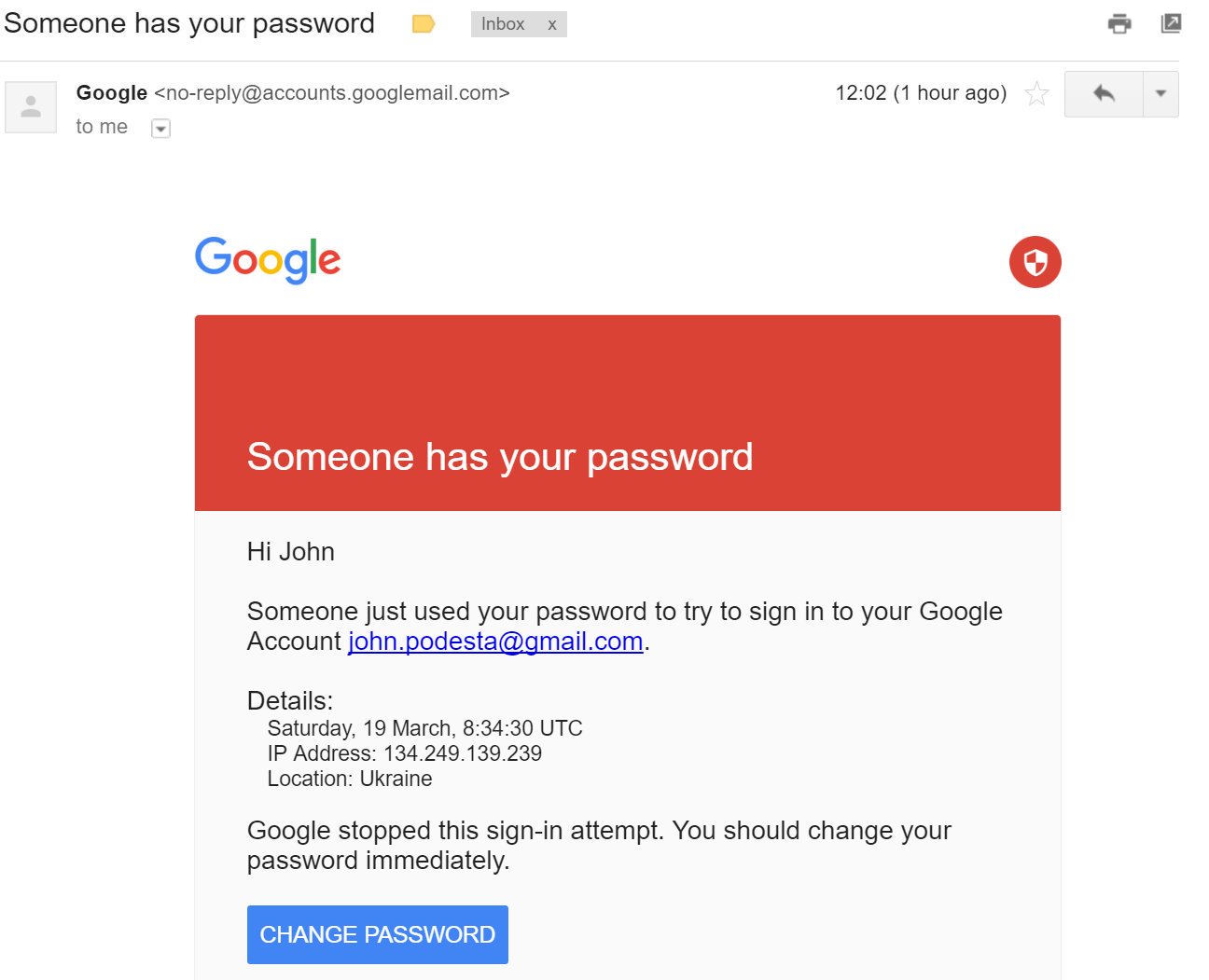

Gmail i 5 funkcji o których nie wiedziałeś! Przekonaj się jak planować datę wysyłki e-maila czy wysłać e-mail z hasłem! - Technologie, przeglądarki Internetowe, bezpieczeństwo i prywatność w sieci